Переваги групової політики. Параметри групової політики Windows

Серед нинішніх системних адміністраторів, не кажучи вже про рядових користувачів, знайдеться досить обмежена кількість людей, які чітко собі уявляють собі, що таке переваги групової політики. Ні, в загальному сенсі поняття є. Більшість вважає, що редактор групових політик є чимось на зразок аналога засоби зміни ключів системного реєстру. Так, частково так воно і є. Але системний реєстр в плані завдання основних параметрів є пріоритетним. Але тут не варто плутати самі групові політики та уподобання. Це абсолютно різні речі (далі буде зрозуміло, чому).

Таким чином, параметри групової політики дозволяє встановити для кожного юзера свої пріоритети доступу до конфігурації системи, викликом певних програм, маневрування на рівні включення або відключення елементів управління системою або її компонентами. Але! Не варто плутати самі політики і задаються переваги. Вони були спочатку розроблені як якесь додаток до опцій самих політик. В деяких випадках вони навіть не залежать від політик, оскільки застосовуються у системах Windows з включеним доменом доступу Active Directory.

Але групова політика Windows будь-якої версії, принаймні, на початковому етапі налаштування дозволяє сконфігурувати вхід в систему (наприклад, можна задати для кожного конкретного користувача екранну заставку, відображення ярликів програм на Робочому столі, дати доступ до командного рядка і меню «Виконати» і т. д.). Повний опис параметрів і налаштувань буде приведено нижче. У такій ситуації редактор групових політик може використовуватися для встановлення заборон на виконання якихось дій, але, за великим рахунком, якщо внести відповідні зміни до реєстру, всі ці дії можуть опинитися просто безглуздими. І ось чому. Справа в тому, що система при старті зчитує дані реєстру, управління яким передається після ініціалізації всіх пристроїв в первинній системі BIOS/UEFI. І саме копія стану реєстру є ключовою умовою для відновлення. Виходить, що образ жорсткого диска зберігати зовсім не обов'язково. Просто створіть копію через функцію експорту та збережіть файл з розширенням REG в будь-якому зручному місці.

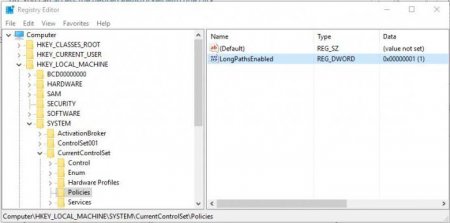

А звернення до груповим політикам при старті відбудеться якраз на рівні реєстру. В гілці HKLM, якщо перейти до розділу System (і не тільки там), є спеціальний каталог Policies, параметри якого повністю дублюють опції, встановлені в групових політиках, проте мають більш високий пріоритет.

Параметр

Політики

Переваги

Блокування та обов'язкове виконання

+

-

Часткове створення елементів управління, імпортування та додавання даних налаштувань (у тому числі з реєстру)

-

+

Доступ до налаштувань локального користувача

-

+

Вихідні параметри

Затираються (видаляються)

Не змінюються (зберігаються при відновленні первинних значень)

Фільтрація

Тільки стосовно до всіх об'єктів у системі

Для кожного користувача і параметра може бути використана персоналізація

Інтерфейс

Стандартний

Розширений

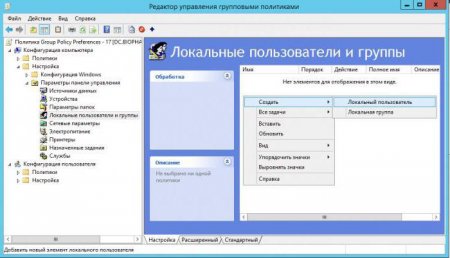

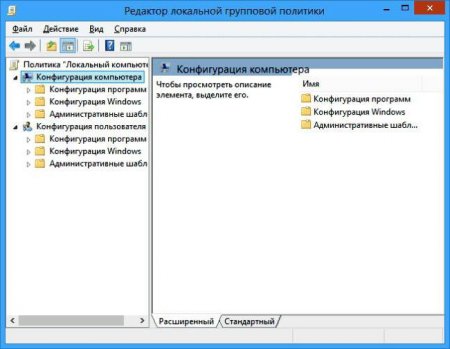

Якщо відштовхуватися саме від уподобань, як виявляється, правила групових політик можна порушити елементарно, використовуючи для цього відповідний редактор. Як відкрити групові політики? Так просто введіть команду gpedit.msc в меню «Виконати». На специфікації редактора зупинимося дещо пізніше, а поки подивимося, на які саме об'єкти націлене дію даної служби.

Групова політика Windows: що це?

Для початку ознайомимося з самим терміном. Що таке групова політика «Віндовс»? Це якийсь набір правил, що застосовуються до налаштувань самої операційної системи або до встановлених опцій для кожного конкретного користувача, які, грубо кажучи, визначають її статус в плані зміни тих чи інших параметрів.Таким чином, параметри групової політики дозволяє встановити для кожного юзера свої пріоритети доступу до конфігурації системи, викликом певних програм, маневрування на рівні включення або відключення елементів управління системою або її компонентами. Але! Не варто плутати самі політики і задаються переваги. Вони були спочатку розроблені як якесь додаток до опцій самих політик. В деяких випадках вони навіть не залежать від політик, оскільки застосовуються у системах Windows з включеним доменом доступу Active Directory.

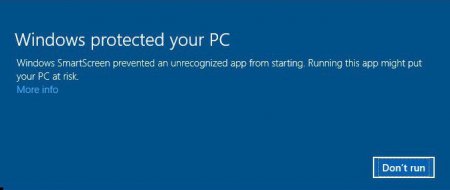

Що являють собою переваги

Якщо розібратися, за великим рахунком, переваги групової політики являють собою скоріше не догматичні правила та налаштування, а змінні опції. Тобто, якщо потрібно встановити певні пріоритети входу, змінити параметри «Робочого столу» або щось ще, дати чи відмінити права на виконання якихось дій, природно, потрібен дозвіл. Кожен користувач напевно помічав, що навіть деякі програми запустити від імені адміністратора без відповідного підтвердження буває неможливо. І справа тут, як виявляється, зовсім не в налаштуваннях захисних засобів системи або блокування з боку файрвола, а тільки в тому, що локальна групова політика налаштована таким чином, що користувач просто не має права змінювати поточну конфігурацію системи.Аналог входу в систему

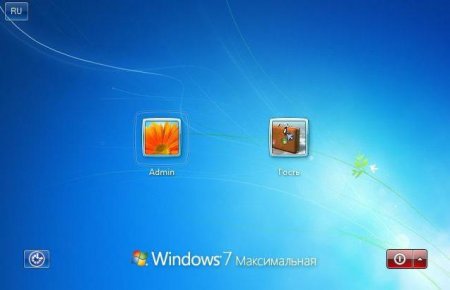

Якщо говорити в загальному сенсі, такі налаштування дійсно можна інтерпретувати як засіб управління правами користувача при вході в систему. При підключенні власного облікового запису зареєстрований юзер отримує якісь права на внесення змін у типову конфігурацію (або не отримує їх зовсім, якщо такі налаштування задані на адміністративному рівні). Клієнт групової політики попросту регулює всі ці дії. Ось тільки користувач увійшов в систему під власною реєстрацією, а в налаштуваннях відразу ж фіксується, що він може робити, що ні. На рівні звичайного користувача, що не володіє правами адміністратора, змінити параметри не вийде. Навіть деякі адміністраторські «закладки» можуть блокуватися. Це є налаштування політики, але не уподобання.Питання конфігурування системи

Параметри групової політики багато в чому залежить від того, які саме дозволи повинні бути надані зареєстрованому користувачеві (навіть на рівні адміністратора). Звичайно, можна знизити ступінь контролю UAC, але це все одно не надасть користувачеві повного контролю над виконуваними діями.Але групова політика Windows будь-якої версії, принаймні, на початковому етапі налаштування дозволяє сконфігурувати вхід в систему (наприклад, можна задати для кожного конкретного користувача екранну заставку, відображення ярликів програм на Робочому столі, дати доступ до командного рядка і меню «Виконати» і т. д.). Повний опис параметрів і налаштувань буде приведено нижче. У такій ситуації редактор групових політик може використовуватися для встановлення заборон на виконання якихось дій, але, за великим рахунком, якщо внести відповідні зміни до реєстру, всі ці дії можуть опинитися просто безглуздими. І ось чому. Справа в тому, що система при старті зчитує дані реєстру, управління яким передається після ініціалізації всіх пристроїв в первинній системі BIOS/UEFI. І саме копія стану реєстру є ключовою умовою для відновлення. Виходить, що образ жорсткого диска зберігати зовсім не обов'язково. Просто створіть копію через функцію експорту та збережіть файл з розширенням REG в будь-якому зручному місці.

А звернення до груповим політикам при старті відбудеться якраз на рівні реєстру. В гілці HKLM, якщо перейти до розділу System (і не тільки там), є спеціальний каталог Policies, параметри якого повністю дублюють опції, встановлені в групових політиках, проте мають більш високий пріоритет.

У чому відмінність пріоритетів від правил політики?

Ось тепер прийшов час подивитися на те, чим відрізняються переваги групової політики від параметрів самих політик. Це потрібно розуміти (принаймні хоча б на початковому рівні). Попередньо відразу варто сказати, що переваги групової політики в сенсі встановлення правил для кожного конкретного користувача або комп'ютера не мають нічого спільного з обмеженнями, встановленими за замовчуванням в самій системі. Пояснити це можна на такому прикладі.Параметр

Політики

Переваги

Блокування та обов'язкове виконання

+

-

Часткове створення елементів управління, імпортування та додавання даних налаштувань (у тому числі з реєстру)

-

+

Доступ до налаштувань локального користувача

-

+

Вихідні параметри

Затираються (видаляються)

Не змінюються (зберігаються при відновленні первинних значень)

Фільтрація

Тільки стосовно до всіх об'єктів у системі

Для кожного користувача і параметра може бути використана персоналізація

Інтерфейс

Стандартний

Розширений

Порівняльна характеристика політик і переваг у загальнодоступному варіанті

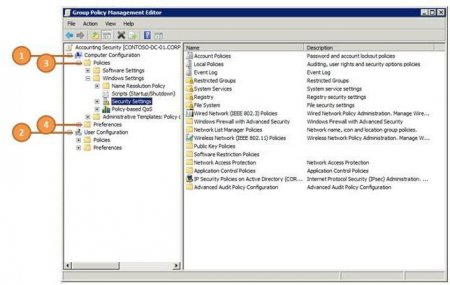

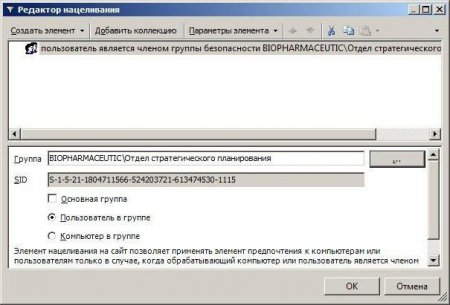

Тепер потрібно зрозуміти, що групова політика домену, що відповідає за ідентифікацію комп'ютерів в локальній мережі, так само як політика установки дозволів твори певних дій в комп'ютерній системі, суттєво не розрізняються.Якщо відштовхуватися саме від уподобань, як виявляється, правила групових політик можна порушити елементарно, використовуючи для цього відповідний редактор. Як відкрити групові політики? Так просто введіть команду gpedit.msc в меню «Виконати». На специфікації редактора зупинимося дещо пізніше, а поки подивимося, на які саме об'єкти націлене дію даної служби.

Цільові об'єкти

Що стосується вибору параметрів, в основному всі ці дії розраховані на встановлення або скасування чинних санкцій в самій системі стосовно локальному користувачеві або групі. Навіть зниження ступеня контролю зареєстрованих «учеток» при залученні активних параметрів групових політик ні до чого не призведе (у користувача як мінімум на це не буде прав). Самі ж об'єкти, які використовують програми групової політики, в основному відносяться до призначених для користувача налаштувань, опції яких при відповідних діях системного адміністратора можуть мати забороняють, дозволяють або виключають правила. Це параметри входу в систему (відображення заставки і картинки «Робочого столу», автозавантаження). Зауважте, що ні один додаток, включаючи Windows Manager, не може змінювати налаштування політик. Це можна зробити або в редакторі, або в системному реєстрі.Редактор локальної групової політики Windows і зв'язок з реєстром

Команда gpedit.msc, що вводиться в меню виконання програм (Win + R), викликає відповідний редактор. Проте не варто плутати дозволу і заборони на рівні GPO. Буває і так, що служба груповий політики перешкоджає входу в систему. Це нормально. Якщо користувач входить в систему не на рівні адміністратора, чого очікувати? Проблема може полягати ще й у тому, що завдання параметрів на рівні реєстру блокує редагування в групових політиках, оскільки реєстру є обов'язковим до перевірки при старті системи. У редакторі реєстру є гілки, в яких присутній розділ Policies. У них задаються значення ключів в шістнадцятковій системі з присвоєнням нуля або одиниці, що може означати заборону або дозвіл на виконання якихось дій. Навіть відновлення системи відбувається саме копії системного реєстру. При виборі останньої працездатної конфігурації спочатку зчитується останній збережений REG-файл, а тільки потім відбувається старт. І задана в реєстрі параметри групової політики спрацьовує раніше, ніж ці параметри визначаються у рідному редакторі. Як відкрити групові політики в реєстрі? В меню «Виконати» введіть команду regedit, використовуйте пошук (Ctrl + F) і задайте в якості поточного значення Policies. У знайдених розділах можна буде змінювати будь-які ключі, але тільки за умови, що вхід зроблений на рівні адміністратора (якщо в консолі «Виконати» запуск від адміна відсутня, файл можна відкрити в папці System32 через ПКМ).Основні дії

Але ось навіть не всі системники знають, що в самому редакторі налаштування групової політики може проводитися не тільки на рівні адміністративних шаблонів, які відіграють першорядну роль, введення деяких команд може докорінно змінити налаштування системи, такі як: Create – створення параметра, якщо він не створений або відсутня. Replace – заміна поточного значення або створення нового параметра з заміною. Update – створення параметр, який ще не існує з урахуванням оновлення даних користувачів. Delete – видалення уподобань усіх рівнів.Спеціальні переваги

Що стосується додаткових параметрів, які передбачає клієнт групової політики, вони полягають у тому, щоб налаштувати опції, Windows-системами прямо не передбачені. Вважається, що саме ці ОС заздалегідь не зумовлюють дозволу і заборони, тому можна домогтися того, що установки будуть відповідати саме користувача режиму, причому вибірково для кожної Windows-системи. Добитися цього можна використанням так званих правил CRUD, які й встановлюють додаткові переваги. Іншими словами, адміністратор може отримати розширений інтерфейс операційної системи, яка особливо не буде відрізнятися від стандартного, за винятком позначень застосовуваних іконок в налаштуваннях зеленого і червоного кольору. Зелений відповідає активації встановленого параметра при обробці його клієнтом, червоний означає його відключення або непідтримувану зміна. Таким чином задаються параметри для кожної окремо взятої системи, де можна редагувати опції меню «Пуск» (стандартний вид, кількість відображуваних програм, розмір плиток тощо), схем електроживлення, входу користувача в систему і ще багато всього. Але не всі параметри можна змінити. Так, наприклад, відображення вмісту панелей і налаштувань за замовчуванням Internet Explorer залежить виключно від інстальованої версії. Редагування параметрів плиток в меню «Пуск» доступний в модифікаціях системи нижче восьмий. А взагалі, такі установки дозволяють домогтися більш гнучкого керування системою, при якому проводиться встановлення спеціальних опцій. Для швидкого управління налаштуваннями можна використовувати функціональні клавіші F5-F8: F5 – включення всіх параметрів. F6 – включення тільки вибраного параметра. F7 – деактивація вибраного параметра. F8 – деактивація всіх параметрів.Оновлення налаштувань

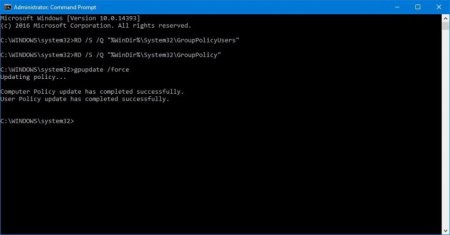

Однак далеко не завжди можна щось поміняти. Клієнт може просто не спрацювати в певний момент, скажімо, з-за короткочасних збоїв у самій системі або вірусного впливу. У цьому випадку необхідно проводити оновлення групової політики. В редакторі зробити це не представляється можливим. Тому необхідно використовувати командний рядок, яка є певним уніфікованим інструментом для вирішення безлічі проблем з системними збоями. Оновлення групової політики (примусово) в загальному випадку проводиться командою gpupdate /force або з доповненнями, показаними на зображенні вище. Деякі вважають, що досить просто перезавантажити систему або змінити користувача. Це не так. Належного ефекту ви не отримаєте. Але рядок оновлення, зазначена вище, результат дає негайно. Правда, командна консоль повинна бути запущена від імені адміністратора. В іншому випадку дозволу на виконання в ній команд користувач не отримає.Основне призначення переваг

Як вважається, на локальному рівні займатися зміною налаштувань політик сенсу немає. Установка настроюються розширених опцій здебільшого може застосовуватися в корпоративних системах з розгалуженими локальними мережами на підприємствах чи в офісах. У цьому сенсі системний адміністратор, керуючий дочірніми машинами з центрального сервера, може, що називається, спростити життя і собі, і рядовим співробітникам, один раз зробивши відповідні налаштування. При цьому абсолютно неважливо, яка саме модифікація операційної системи встановлена на мережевих комп'ютерах або яким чином проводиться їх завантаження (наприклад, по мережі при відсутності на дочірніх терміналах жорстких дисків). Яким саме чином буде вироблятися настройка параметрів, адміністратор вирішує сам. Тут все залежить від того, як операційні системи завантажуються на локальних комп'ютерах. З одного боку, начебто використання клієнта груповий або локальної політики виглядає простіше. З іншого – дії з системним реєстром мають підвищений пріоритет. Скасувати зроблені дії в ньому не можна, не кажучи вже про те, що у редакторі політик переустановленные опції просто стануть недоступними. Втім, редагування реєстру можна застосовувати, коли завантаження ОС здійснюється з центрального сервера, наприклад, при підключенні мережевих терміналів за схемою «зірка». На окремо взятих комп'ютерів із встановленими на них операційних системах ритися в параметрах – справа абсолютно непотрібне, тому тут краще використовувати саме налаштування політик. Втім, при знанні питання деякі параметри можна задати для клієнта, а деякі (особливо важливі) відредагувати в реєстрі. Нічого поганого в цьому не буде, навіть незважаючи на те, що деякі налаштування дублюються і там, і там.Замість підсумку

Ось коротко і все, що стосується переваг. Звичайно, пересічному користувачеві розуміння суті всього, що було наведено вище, може здатися дещо ускладненим. Однак, якщо хочете до тонкощів розібратися в таких настройках (особливо це стосується початківців системних адміністраторів), доведеться вивчити абсолютно всі. І, як стверджують справжні фахівці в цій галузі, працювати з політиками потрібно на практиці, а не пізнавати питання на рівні теоретичних даних і статей. Як мовиться, було б бажання. А почати освоєння застосовуваних опцій можна з того ж редактора, де вибираються адміністративні шаблони, в яких і позначені головні правила і для локальних, так і для групових установок. Решта – справа техніки. Розуміння прийде з часом, якщо дійсно почати цим займатися. Якщо підвести невеликий підсумок, залишається додати тільки те, що переваги на те і створені, щоб вибирати необхідні опції і налаштування, а не обмежуватися виключно заборонами та дозволами. А це, в свою чергу, дозволяє керувати будь-якою системою дуже гнучко. Звичайно ж, окремо варто зауважити, що пересічному користувачеві такі розширені налаштування не потрібні абсолютно, але за умови того, що на одному терміналі може бути зареєстровано кілька користувачів, іноді встановлення відповідних бажаних опцій може стати в нагоді. Адже досить часто доводиться встановлювати той батьківський контроль, якщо на комп'ютері, крім дорослих батьків, може працювати ще й дитина. І все це абсолютно елементарно регулюється у Windows-системах.Цікаво по темі

Як видалити Windows defender 10: покрокова інструкція, практичні рекомендації

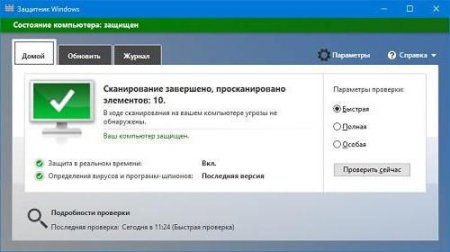

Напевно, багато користувачів операційної системи Windows десятої модифікації помічали, що в неї з'явилася власна антивірусна служба під назвою

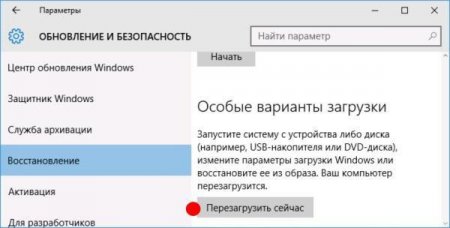

Установка непідписаних драйверів в Windows 10: три найпростіших методу

У Windows 10 однієї з найбільш сучасних операційних систем, за замовчуванням система безпеки працює таким чином, що блокує інсталяцію сумнівних

Введення мережного пароля: де його взяти? Методика визначення та відключення.

Досить часто (особливо в невеликих офісах з встановленими локальними мережами) можна спостерігати картину, коли начебто всі машини, підключені до