Що таке ЗКЗІ: особливості, функції і де використовується

У цій статті ви дізнаєтеся, що таке ЗКЗІ і для чого це потрібно. Це визначення відноситься до криптографії – захисту і зберігання даних. Захист інформації в електронному вигляді можна зробити будь-яким способом – навіть шляхом відключення комп'ютера від мережі і установки біля нього озброєної охорони з собаками. Але набагато простіше це здійснити, використовуючи засоби криптозахисту. Давайте розберемося, що це і як реалізується на практиці.

Найбільш популярні алгоритми, які використовуються в криптозащите: Симетричний ключ – DES, AES, RC4 російський Р-2814789. З хеш-функціями – наприклад, SHA-1/2 MD4/5/6 Р-341194. Асиметричний ключ RSA. У багатьох країнах є свої стандарти для шифрувальних алгоритмів. Наприклад, у Сполучених Штатах застосовують модифіковану AES-шифрування, ключ може бути довжиною від 128 до 256 біт. У Російській Федерації існує свій алгоритм – Р-34102001 і Р-2814789 в якому застосовується ключ розміром 256 біт. Зверніть увагу на те, що існують елементи в національних криптографічних системах, які заборонено експортувати в інші країни. Вся діяльність, пов'язана з розробкою ЗКЗІ, потребує обов'язкового ліцензування.

Апаратний тип ЗКЗІ – це пристрої, які містять спеціальні програми, що забезпечують надійне шифрування даних. Також з їх допомогою відбувається зберігання інформації, її запис і передача. Апарат шифрування виконується у вигляді шифратора, що підключається до портів USB. Існують також апарати, які встановлюються на материнські плати ПК. Навіть спеціалізовані комутатори і мережеві карти з криптозащитой можна використовувати для роботи з даними. Апаратні типи ЗКЗІ встановлюються досить швидко і здатні з великою швидкістю обмінюватися інформацією. Але недолік – це досить висока вартість, а також обмежена можливість модернізації.

Програмні засоби ЗКЗІ здебільшого використовуються при роботі в Інтернеті, а також на домашніх ПК. Іншими словами, виключно в тих областях, де немає серйозних вимог до стійкості та функціональності системи.

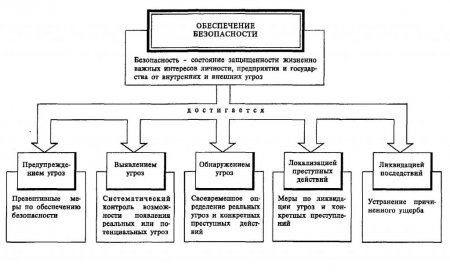

Основні цілі криптографії

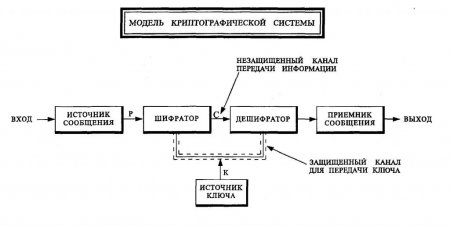

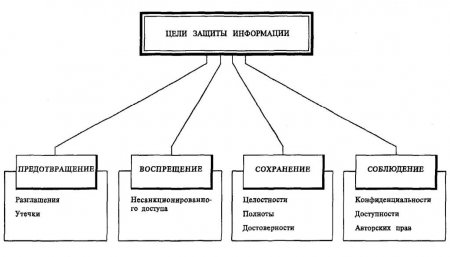

Розшифровка ЗКЗІ звучить як «система криптографічного захисту інформації». У криптографії канал передачі інформації може бути повністю доступний зловмисникам. Але всі дані є конфіденційними і дуже добре зашифровані. Тому, незважаючи на відкритість каналів, інформацію зловмисники отримати не можуть. Сучасні кошти ЗКЗІ складаються з програмно-комп'ютерного комплексу. З його допомогою забезпечується захист інформації по найважливішим параметрам, які ми і розглянемо далі.Конфіденційність

Прочитати інформацію неможливо, якщо немає на це прав доступу. А що таке ЗКЗІ і як він шифрує дані? Головний компонент системи – це електронний ключ. Він являє собою комбінацію з букв і цифр. Тільки при введенні цього ключа можна потрапити в потрібний розділ, на якому встановлена захист.Цілісність і аутентифікація

Це важливий параметр, який визначає можливість несанкціонованої зміни даних. Якщо немає ключа, редагувати або видалити інформацію не можна. Аутентифікація – це процедура перевірки достовірності інформації, яка записана на ключовому носії. Ключ повинен відповідати тій машині, на якій проводиться розшифровка інформації.Авторство

Це підтвердження дій користувача та неможливість відмови від них. Найпоширеніший тип підтвердження – це ЕЦП (електронний цифровий підпис). Вона містить у собі два алгоритми – один створює підпис, другий її перевіряє. Зверніть увагу на те, що всі операції, які проводяться з електронними підписами, проходять обробку сертифікованими центрами (незалежними). З цієї причини підробити авторство неможливо.Основні алгоритми шифрування даних

На сьогоднішній день поширено чимало сертифікатів ЗКЗІ, ключі для шифрування використовуються різні – як симетричні, так і асиметричні. І довжина ключів достатня для того, щоб забезпечити необхідну криптографічну складність.Найбільш популярні алгоритми, які використовуються в криптозащите: Симетричний ключ – DES, AES, RC4 російський Р-2814789. З хеш-функціями – наприклад, SHA-1/2 MD4/5/6 Р-341194. Асиметричний ключ RSA. У багатьох країнах є свої стандарти для шифрувальних алгоритмів. Наприклад, у Сполучених Штатах застосовують модифіковану AES-шифрування, ключ може бути довжиною від 128 до 256 біт. У Російській Федерації існує свій алгоритм – Р-34102001 і Р-2814789 в якому застосовується ключ розміром 256 біт. Зверніть увагу на те, що існують елементи в національних криптографічних системах, які заборонено експортувати в інші країни. Вся діяльність, пов'язана з розробкою ЗКЗІ, потребує обов'язкового ліцензування.

Апаратна криптозахист

При установці тахографів ЗКЗІ можна забезпечити максимальний захист інформації, яка зберігається в приладі. Все це реалізується як на програмному, так і на апаратному рівнях.Апаратний тип ЗКЗІ – це пристрої, які містять спеціальні програми, що забезпечують надійне шифрування даних. Також з їх допомогою відбувається зберігання інформації, її запис і передача. Апарат шифрування виконується у вигляді шифратора, що підключається до портів USB. Існують також апарати, які встановлюються на материнські плати ПК. Навіть спеціалізовані комутатори і мережеві карти з криптозащитой можна використовувати для роботи з даними. Апаратні типи ЗКЗІ встановлюються досить швидко і здатні з великою швидкістю обмінюватися інформацією. Але недолік – це досить висока вартість, а також обмежена можливість модернізації.

Програмна криптозахист

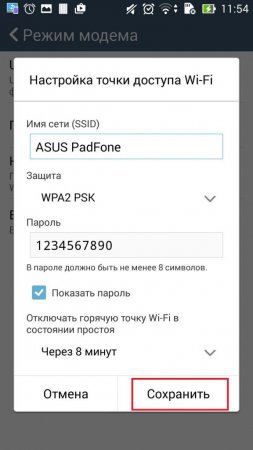

Це комплекс програм, що дозволяє здійснювати шифрування інформації, яка зберігається на різних носіях (флешках, жорстких і оптичних дисках, тощо). Також, якщо є ліцензія на ЗКЗІ такого типу, можна здійснювати шифрування даних при передачі їх по мережі Інтернет (наприклад, за допомогою електронної пошти або чату). Програм для захисту велика кількість, причому існують навіть безкоштовні – до таких можна віднести DiskCryptor. Програмний тип ЗКЗІ – це ще й віртуальні мережі, які дозволяють здійснювати обмін інформацією «поверх Інтернет». Це відомі багатьом VPN-мережі. До такого типу захисту можна віднести і протокол HTTP, підтримує шифрування SSL і HTTPS.Програмні засоби ЗКЗІ здебільшого використовуються при роботі в Інтернеті, а також на домашніх ПК. Іншими словами, виключно в тих областях, де немає серйозних вимог до стійкості та функціональності системи.

Програмно-апаратний тип криптозахисту

Тепер ви знаєте, що таке ЗКЗІ, як працює і де використовується. Потрібно виділити ще один тип – програмно-апаратний, в якому зібрані всі найкращі властивості обох видів систем. Такий спосіб обробки інформації на сьогоднішній день є самим надійним і захищеним. Причому ідентифікувати користувача можна різними способами – як апаратними (шляхом установки флеш-носія (дискети), так і стандартним (шляхом введення пари логін/пароль). Програмно-апаратними системами підтримуються всі алгоритми шифрування, які існують на сьогоднішній день. Зверніть увагу на те, що встановлення ЗКЗІ повинен проводити тільки кваліфікований персонал розробника комплексу. Зрозуміло, що таке ЗКЗІ не повинно встановлюватися на комп'ютери, на яких не здійснюється обробка конфіденційної інформації.Цікаво по темі

Що таке FTPS: принцип роботи та відмінності від звичайного FTP

Адміністратори сайтів і FTP-серверів зобов'язані знати, як захиститися від хакерів і фішингу. Для цих цілей створені SSL-сертифікати, вони захистять

AES: шифрування даних

Безсумнівно, багато користувачів комп'ютерів, які працюють з інтернетом (і не тільки), чули про такий термін, як AES шифрування даних. Що це за